Pattern o sequenza che protegge e blocca il cellulare ?

Vorrei parlarvi di Marte Løge, una ragazza norvegese che per un anno si è dedicata agli ALP (Android Lock Patterns) e ha pubblicato una ricerca davvero interessante.

La ricercatrice ha studiato, come parte della propria tesi, quel sistema di sicurezza molto diffuso su piattaforme Android (smartphone e tablet in primis) che consente di bloccare il cellulare “disegnando” una linea (una linea tra punti, precisamente) che utilizzi da un minimo di 4 ad un massimo di 9 punti sullo schermo.

E’ davvero sicuro ?

Un ALP contiene potenzialmente un totale di 389.112 combinazioni. Chiaramente il numero delle combinazioni possibile cresce esponenzialmente in base alla lunghezza del pattern costruito, ad ogni punto che si aggiunge. Qui riportiamo una tabella che riassume le combinazioni possibili in base alla lunghezza della linea (cioè i punti attraversati).

| LUNGHEZZA (PUNTI ATTRAVERSATI) | NUMERO DI COMBINAZIONI |

|---|---|

| 4 | 1.624 |

| 5 | 7.152 |

| 6 | 26.016 |

| 7 | 72.912 |

| 8 | 140.704 |

| 9 | 140.704 |

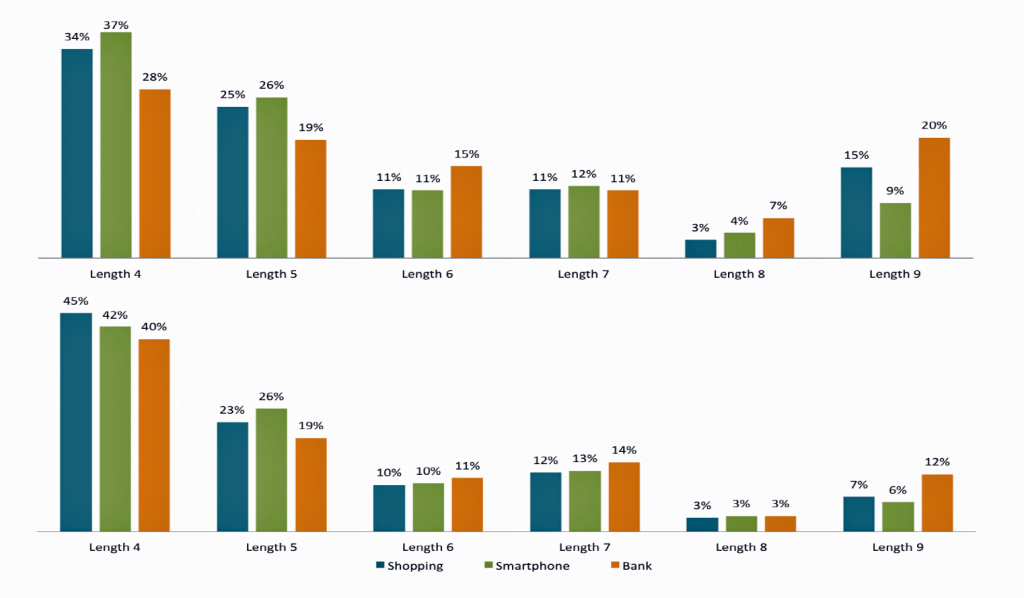

La ricercatrice ha preso in considerazione più di 4.000 schemi, dopo aver richiesto alle “cavie” di creare 3 pattern differenti. Uno per proteggere una app per lo shopping, un pattern per proteggere una ipotetica app per l’home banking e uno per sbloccare il telefono.

I risultati

il pattern più utilizzato è risultato essere una linea che attraversava 4 punti, raramente i 5 punti. Questo significa che le possibilità erano di 1624 combinazioni e raramente di spingevano a 7152 combinazioni. Dal campione utilizzato sembrerebbero leggermente più attenti alla sicurezza gli uomini rispetto alle donne. In assoluto lo schema meno utilizzato è quello da 8 punti, gli umani piuttosto ne usano 9. Lo schema qui sotto, rappresenta in blu lo schema per lo shopping, in verde il pattern per lo sblocco smartphone e in arancione quello ipotetico per l’home banking.

Sempre peggio

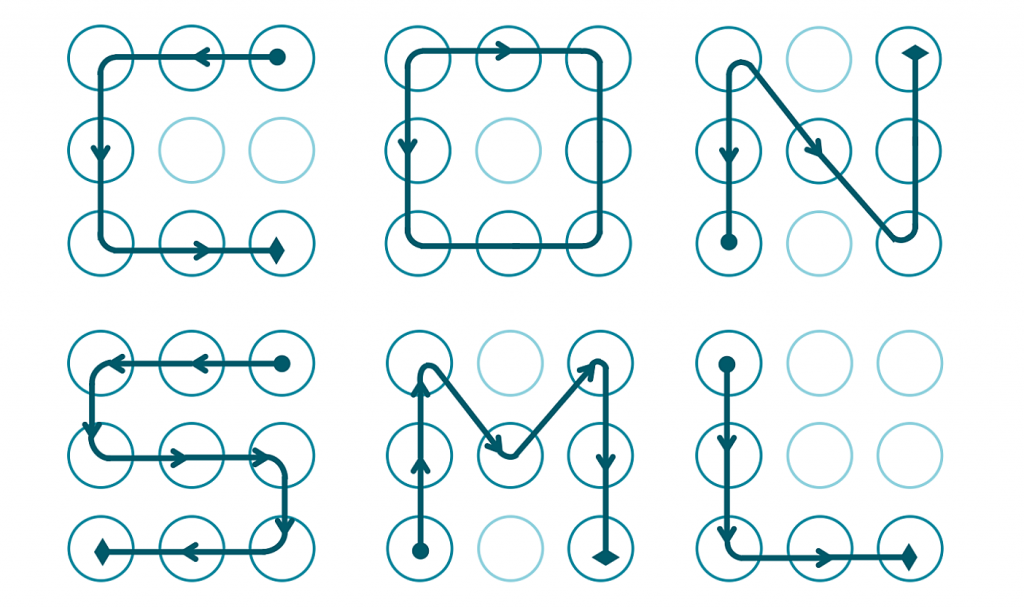

Ma il problema non si ferma qui. Il 44 percento dei pattern identificati parte con il punto in alto a sinistra. Il 77 % dei pattern parte in ogni caso da un angolo, inoltre più spesso di quanto non si pensi i pattern tendono a muoversi solamente o dall’alto verso il basso o da sinistra verso destra. Tutti fattori che aiutano a “indovinare” più facilmente il pattern. Il problema del pattern diventa poi la complessità, infatti la ricerca evidenza che i pattern più utilizzati si rifanno a lettere o iniziali di parole come suggerito nell’immagine

Qualcuno di voi sta riconoscendo il proprio pattern ?

Conclusioni

Che il metodo non fosse proprio sicuro, lo si sapeva. Su internet ci sono almeno 10 metodi differenti per bypassare lo screen pattern di Android. Fondamentalmente si tratta di rimuovere due file gestures.key e password.key dal proprio device per bypassare questa forma di autenticazione. Resta comunque interessante la ricerca su come lo spettro umano approcci il problema di security e come affronti le conseguenti soluzioni.

Speriamo di avervi dato qualche spunto di riflessione che vi indica a cambiare metodo di autenticazione o perlomeno a creare pattern con una complessità “interessante”.