Nonostante tutto il denaro, il tempo e l’impegno spesi durante le ultime decadi nel campo della cybersecurity, continuiamo ad inseguire l’attaccante .. aspettando che un “paziente zero” compaia prima di approntare una risposta ad un nuovo attacco. Oggi finalmente stiamo vivendo una nuova era, in cui l’intelligenza artificiale (AI) può veramente predire attacchi settimane, mesi o addirittura anni prima dell’avvento di una nuova minaccia. Questo valore viene chiamato TPA (Temporal Predictive Advantage) o “vantaggio temporale predittivo” che oggi l’intelligenza artificiale è in grado di offrire a chi si difende rispetto a chi aggredisce.

Misurata in giorni, la TPA è una metrica congrua in questa era della prevenzione predittiva ed è figlia della scienza dei dati. La TPA rappresenterà sempre più la misura del vero impatto che l’Intelligenza Artificiale avrà per disgregare le economie del malware e gli sforzi spesi bel suo sviluppo. Il tempo, reale vantaggio nella battaglia, è finalmente dalla parte del difensore.

TPA e previsioni

Un anno fa, prima del dump di Vault 7 e prima che la prima versione del ransomware di WannaCry fosse persino concepita, chi avrebbe potuto prevedere che una campagna di worming ransomware che sfrutta uno strumento di propagazione dell’NSA sarebbe venuta alla ribalta e avrebbe influenzato 250.000 utenti in un solo fine settimana?

Chi avrebbe immaginato che un kill-switch sarebbe stato il tallone d’Achille della prima ondata dell’attacco? Chi avrebbe potuto sapere che il dominio per il kill-switch sarebbe stato: “iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com”?

Chi avrebbe potuto prevedere che un ricercatore di 22 anni avrebbe registrato questo dominio per aiutare a fermare l’ondata iniziale di questo attacco? Chi avrebbe potuto prevedere che un worm avrebbe coinvolto sistemi ospedalieri, due compagnie aeree, sistemi ferroviari, due produttori di auto, compagnie di navigazione, società elettriche, dipartimenti di polizia, bancomat, e addirittura macchine per la lavanderia in tutto il mondo, infettando quasi 300.000 macchine, tutto in un solo fine settimana?

E ancora, chi avrebbe potuto pronosticare che Microsoft rispondesse rilasciando patch di emergenza anche per sistemi operativi non più supportati da anni?

Per questo enorme danno e per la situazione infernale in cui si è trovato chi è rimasto infetto, è stato stimato che gli autori del malware abbiano incassato solo 60.000$. Tutto questo clamore e solamente 233 BTC con una media di 260$ a pagamento. Chi poteva predire che per guadagnare l’equivalente dello stipendio medio annuo di una sola persona, gli attaccanti di WannaCry avrebbero causato un attacco globale?

La risposta è: probabilmente nessuno … nemmeno l’autore del malware avrebbe potuto intuirlo. Tra l’altro questa campagna malware è fallita; meno di un dispositivo infetto su 1000 ha generato il pagamento di un riscatto.

Il Fattore Umano nelle Previsioni

Il caso Wannacry ci conferma ancora una volta che gli esseri umani non sono particolarmente acuti quando si tratta di previsioni. Un tratto molto umano che condividiamo è che tutti temiamo l’ignoto e le nostre previsioni, che dovrebbero proteggerci da quell’ignoto, sono molto spesso sbagliate. Noi umani ci affidiamo all’istinto, alla saggezza, all’esperienza, e talvolta ad implicazioni che ci possono o non ci possono essere e che danno peso alle nostre decisioni. Spesso subiamo una visione del futuro che è distorta dai nostri passati timori, speranze e desideri, eppure ci basiamo su questa visione alterata nella speranza di poter fare progetti e proteggerci in futuro, per migliorare le nostre possibilità di sopravvivenza. I nostri tratti umani influenzano fortemente anche il modo in cui pensiamo alla cybersecurity.

Per esempio, quando si tratta di predire una campagna malware, gli umani si uniscono in una sorta di coscienza collettiva impegnata in una battaglia contro chissà cosa, ma sono solamente in grado di prevedere a cosa assomiglierà il prossimo attacco malware.

Anche quando analizziamo malware, possiamo discernere alcune migliaia di caratteristiche che vogliamo attribuirgli. Potremmo tentare una analisi comportamentale interattiva, fare reverse engineer o guardare alcune proprietà statiche (stringhe, intestazioni, hash, ecc.). Gli analisti malware lo fanno senza tregua, giorno dopo giorno. Ma la realtà è che non siamo ancora abbastanza bravi per trasformare queste analisi in previsioni sulle future vulnerabilità con sufficiente efficacia per creare signature “future” per proteggerci. I nostri cervelli umani si rivelano “inadeguati” quando si tratta di elaborare le grandi quantità di dati necessarie per evitare gli attacchi del domani.

Nonostante tutti gli indicatori di compromesso (IOC) che raccogliamo; tutte le signature, l’euristica, l’intelligenza basata sulla reputazione, la classificazione, la lotta al malware e il duro lavoro che facciamo, non siamo ancora in grado di “vedere” abbastanza in là per valutare lo scenario delle minacce per sapere cosa sta arrivando, per non parlare di fermarlo prima che ci colpisca.

Eppure, il nemico, quel collettivo nebuloso di autori di malware che pregiudica la nostra vita e sta diventando sempre più criminalmente/finanziariamente motivato, è sorprendentemente abile nel predire e minare le nostre difese, sempre più avanti di noi in quasi ogni fase di questa battaglia.

Combattere contro WannaCry,Qakbot e oltre

Se guardiamo questa seconda ondata di Qakbot, vediamo che il 24% del codice è dedicato a superare difese antivirus (AV) di tipo tradizionale – difese basate su signature in gran parte create dall’uomo. E poi c’è l’autore di WannaCry, che sapeva che non sarebbero stati patchati milioni di sistemi per la vulnerabilità SMB utilizzata per la propagazione del ransomware.

Quando guardiamo le centinaia di modi in cui gli attaccanti usano PowerShell per effettuare movimenti laterali … sapendo benissimo che questo strumento spesso è whitelistato e presente ancor prima di aver iniziato un attacco… sappiamo che è molto più facile aggredire le difese conosciute che creare nuovi tipi di attacchi.

Per dirla più semplicemente: gli autori di malware hanno un vantaggio temporale su di noi. Siamo all’inseguimento da decenni.

Ecco quando entra in gioco l’intelligenza artificiale, o AI.

Siamo nel mezzo della quarta rivoluzione industriale, da cui è emersa una nuova gamma di tecnologie come l’AI predittivo, Internet of Things (IoT) e l’apprendimento automatico (ML). Come ha recentemente affermato Jeff Bezos, Amministratore Amazon, “È una rinascita, un’età d’oro”.

A partire dal 2016, l’AI predittivo ha battuto esponenzialmente gli esseri umani ai propri giochi. Per la prima volta nella storia di Facebook, la sua AI è stata in grado di prevedere e impedire la pubblicazione di immagini offensive su Facebook con una maggiore efficacia e velocità rispetto ai restanti miliardi di utenti di Facebook combinati.

Per la prima volta l’anno scorso, uno dei migliori piloti del combattimento al mondo, il colonnello Gene Lee, è stato sconfitto in una battaglia virtuale da un sistema AI chiamato Alpha che si muove centinaia di volte più velocemente di quanto l’umano sia in grado di fare… un AI predittivo che funziona su un hardware equivalente a un portatile da $500.

L’AI predittiva di Netflix è ora così efficace che non dovete nemmeno utilizzare un sistema di classificazione a cinque stelle per sapere cosa volete guardare negli anni a venire … tutto basato su un AI in auto-apprendimento predittivo che raccoglie i vostri gusti dei film e del televisore ed estrapola nuovi suggerimenti di visualizzazione in modi non intellegibili nemmeno da noi stessi.

Come Cylance blocca i malware futuri

Poi c’è Cylance, che ora, dopo diversi anni di analisi di miliardi di file sia buoni che dannosi, utilizza una combinazione di apprendimento automatico e AI predittivo per predire e bloccare i malware settimane, mesi e persino anni prima che sia stato scoperto prima e prima che il “paziente zero” sia infettato. Certo, tutto questo suona come una storia di fantascienza, e sebbene gli effetti siano davvero magici, non è magia.

Ma il vero risultato che l’AI predittivo ha raggiunto è quello di darci il vantaggio predittivo temporale (TPA). Questo è quello che è stato tolto agli attaccanti e dato a chi difende: il vantaggio del tempo.

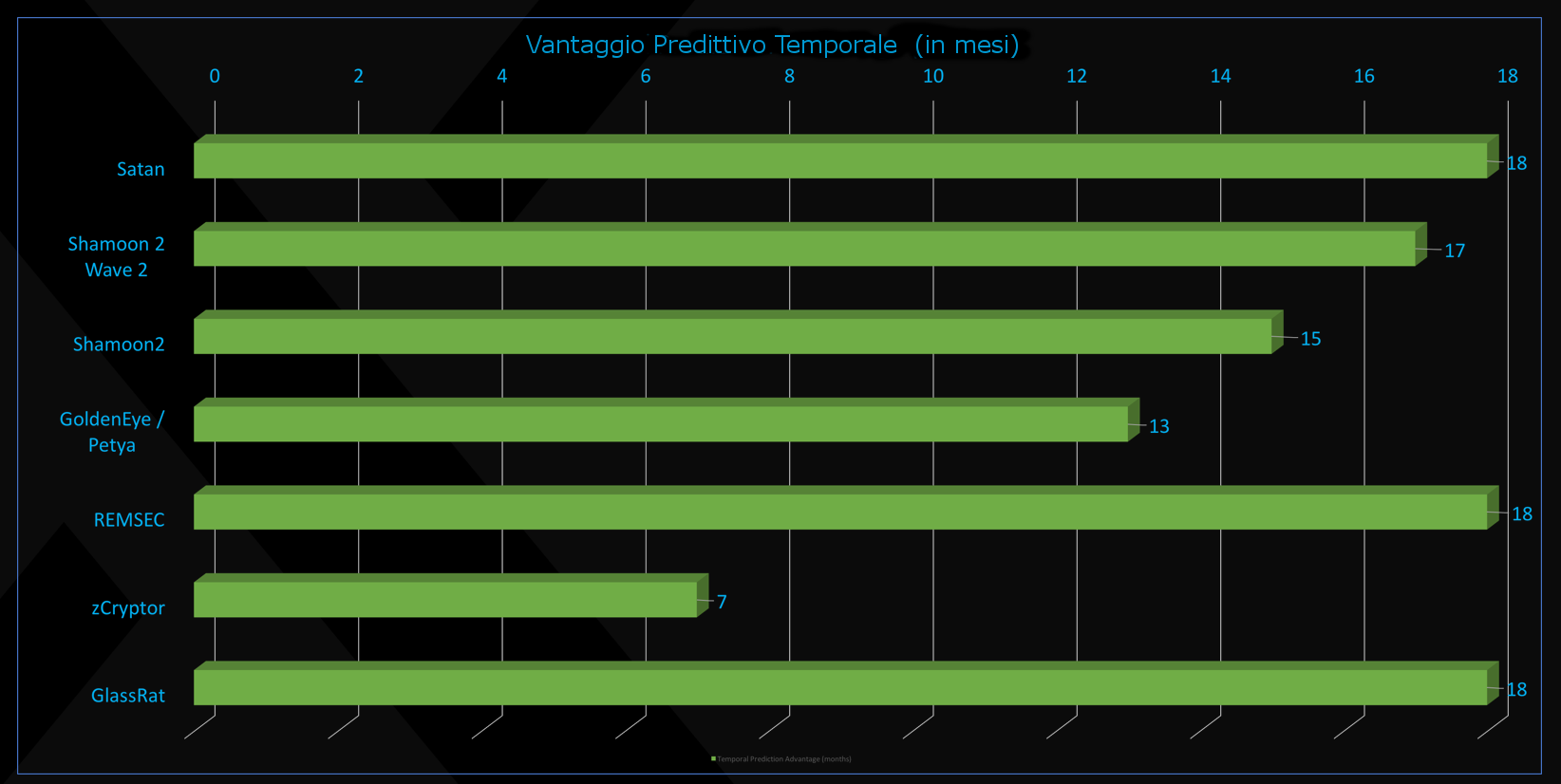

Il TPA è la misura di quanto è in anticipo l’AI nel prevedere il malware e impedire autonomamente l’esecuzione.

Più di ogni altra cosa, il TPA è una nuova metrica per l’industria della sicurezza che guarda al futuro.

Infatti, a un certo punto nel prossimo futuro, tutte le soluzioni anti-malware dovranno sfruttare l’AI solo per tenere il passo con lo scenario di minacce in continua evoluzione.

Come viene calcolato il TPA

In senso stretto, la metrica TPA è la quantità di giorni intercorsi tra la prima evidenza del settore nel momento in cui viene rilevata una nuova campagna malware (o una variante significativa di una campagna), e il periodo nel quale l’AI ha previsto che avrebbe bloccato con successo tale minaccia.

Un esempio semplice è il ransomware Zcryptor, scoperto nel maggio 2016. Zcrypto è stata una campagna malware efficace che bypassava le difese EMET di Microsoft e si propagava tramite supporti rimovibili. Se prendiamo campioni di malware dal maggio del 2016 e li eseguiamo testandoli contro il modello di previsione/prevenzione di Cylance di ottobre del 2015, vediamo che CylancePROTECT rilevava e bloccava l’esecuzione di tali campioni sei mesi prima che fossero trovati dei “pazienti zero”.

Infatti, date le caratteristiche della maggior parte delle campagne di ransomware, c’è una buona probabilità che il modello di Cylance prevedesse la campagna Zcryptor prima che il primo binario dannoso fosse mai stato compilato. Prima che i cybercriminali avessero creato il crypto-system, i dettagli di pagamento della campagna, l’infrastruttura e prima di tutto il resto, il modello di Cylance era in grado di predire e prevenire malware di questa campagna.

Prevenire il paziente zero

Non è questione di far squillare le trombe e vantarsi della cosa. Il motivo per cui tutto questo conta nel mondo reale è che non c’è bisogno di essere un agnello sacrificale.

Tutto ciò ha giocato a favore sia con il recente malware Qakbot , sia nella prevenzione dell’esecuzione di WannaCry.

Questo significa che quando entriamo in un ambiente appena compromesso, l’AI predittivo è in grado di rilevare potenziale malware che non avrà nemmeno un nome per altri 18 mesi.

D’altra parte, quelle organizzazioni che continuano a far affidamento ad AV basati su signature, seguiteranno ad essere al buio per un altro anno e mezzo prima che questi metodi di rilevazione “legacy” riconoscano il malware e diano evidenza della violazione. E tutto questo perché non esistono IOC, TTP, signature, euristica, reputazione o altri tipi di intelligenza di minacce che possano essere riconosciuti dall’uomo in grado di rilevare quel malware specifico.

Ancora più importante, mancheranno i punti fondamentali e sensati da cui trarre il contesto e la causa principale di un attacco. Non verranno a conoscenza neanche di quello che non sanno, e questo li renderà inesorabilmente proni al rischio di sicurezza operativo nel loro ambiente.

Questo è il modo in cui articolare e misurare il vantaggio predittivo temporale, ed è una metrica che, in pochi anni, sarà ubiqua in tutti i casi d’uso predittivi di AI, poiché misura veramente la risorsa più preziosa di tutte: il tempo.

In definitiva, WannaCry non ha mai avuto una possibilità. Cylance era lì che proteggeva i propri clienti ancor prima che il nemico arrivasse – nel 2015, per essere precisi. Il tempo era amico dei clienti. Si potrebbe anche dire che un anno fa Cylance ha viaggiato nel futuro e ha preso la decisione autonoma di impedire l’esecuzione di questa campagna di ransomware.

In breve, l’AI predittivo ci dà un vantaggio temporale che non avremmo mai raggiunto da soli senza la scienza matematica e dei dati che lo permette.