Minacce alle Identità Online: Un Rischio Difficile da Rilevare

Nel mondo digitale odierno, la sicurezza delle identità online è una preoccupazione sempre più pressante. Un dato scioccante rivela che l’80% di tutte le violazioni di sicurezza utilizza identità compromesse, e la loro identificazione può richiedere fino a 250 giorni. Gli attacchi all’identità, purtroppo, sono estremamente difficili da rilevare, complicando la difesa contro questa forma insidiosa di minaccia informatica.

Tipologie di Attacchi Basati sull’Identità

1. Credential Stuffing

Questo tipo di attacco prevede l’utilizzo di credenziali rubate da un sistema per tentare di accedere a un sistema non correlato. L’attaccante, dopo aver ottenuto credenziali rubate, le impiega in una botnet o in uno strumento di automazione per tentare l’accesso simultaneo a numerosi account non correlati. In caso di successo, l’attaccante raccoglie ulteriori informazioni sensibili.

2. Golden Ticket Attack

L’attacco con “golden ticket” mira a ottenere un accesso quasi illimitato al dominio di un’organizzazione attraverso la manipolazione dei dati utente memorizzati in Microsoft Active Directory. Sfruttando debolezze nel protocollo di autenticazione Kerberos, l’attaccante può bypassare l’autenticazione normale.

3. Kerberoasting

Questa tecnica post-exploitation tenta di violare la password di un account di servizio all’interno di Active Directory. L’attaccante, fingendosi un utente con un nome principale di servizio (SPN), richiede un ticket che contiene una password crittografata. Successivamente, lavora offline per violare l’hash della password.

4. Attacco Man-in-the-Middle (MITM)

Un attacco MITM comporta l’intercettazione di una conversazione tra due entità, con l’obiettivo di raccogliere dati personali, password o convincere la vittima a compiere azioni indesiderate.

5. Pass-the-Hash Attack

In un attacco Pass the Hash (PtH), l’attaccante ruba un hash di credenziali utente “hashate” e lo utilizza per creare una nuova sessione utente sulla stessa rete. L’attaccante ottiene così accesso completo al sistema.

6. Password Spraying

Questa tecnica di forza bruta coinvolge l’utilizzo di una singola password comune su molteplici account. L’attaccante, munendosi di una lista di nomi utente, tenta l’accesso ripetuto con la stessa password fino al successo.

7. Silver Ticket Attack

Un silver ticket è un’autorizzazione forgiata, spesso creata quando un attaccante ruba una password. Con questo ticket, l’attaccante può accedere a risorse specifiche, evitando le misure di prevenzione della sicurezza informatica.

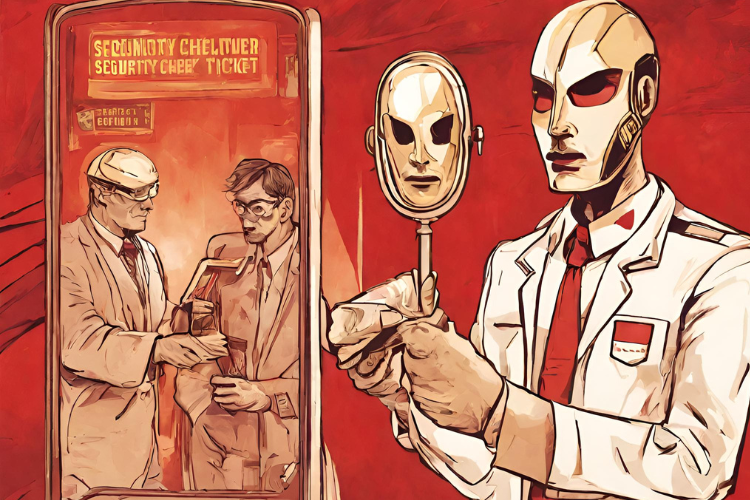

La Complessità della Difesa

Gli attacchi basati sull’identità presentano una sfida unica, poiché l’attaccante si camuffa da utente legittimo. La rilevazione di comportamenti sospetti richiede soluzioni di sicurezza avanzate e strumenti specializzati. Investire in tecnologie di difesa avanzate e adottare approcci di sicurezza proattivi diventa cruciale per contrastare questa forma crescente di minaccia cibernetica.

In conclusione, la protezione delle identità online è fondamentale nell’era digitale. Comprendere le varie tipologie di attacchi basati sull’identità è il primo passo per implementare misure di sicurezza adeguate. Solo attraverso una difesa proattiva e l’adozione di tecnologie all’avanguardia possiamo sperare di arginare questa crescente minaccia.

In BeSafe conosciamo questo genere di minacce e abbiamo anche dei validi strumenti per aiutarti in una sicurezza proattiva delle identità.